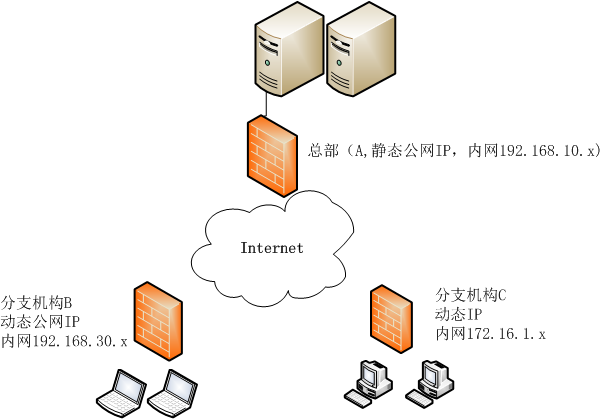

WFilter NGF的IPSec VPN模块,可以很方便的在企业总部和分支机构之间创建VPN局域网,利用现有的互联网出口,虚拟出一条“专线”,将组织的分支机构和总部连接起来,组成一个大的局域网。网络拓扑图如下:

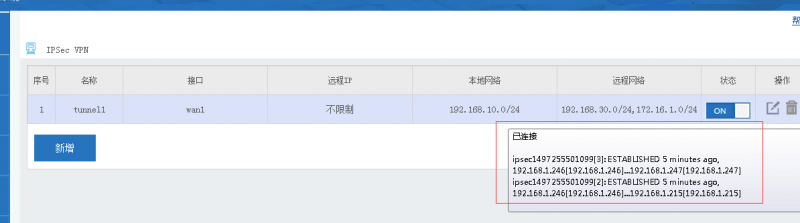

IPSec隧道建立成功后,总部以及各分支的内网之间就可以直接互相访问。下面是具体的配置步骤:

假设有3个子网:

A为总部,公网静态IP地址,内网网段是192.168.10.0/24。

B为分支机构,动态公网IP,内网网段是192.168.30.0/24。

C为分支机构,动态公网IP,内网网段是172.16.1.0/24。

下面我们将以此为例,来演示如何使A、B、C之间互联互通。

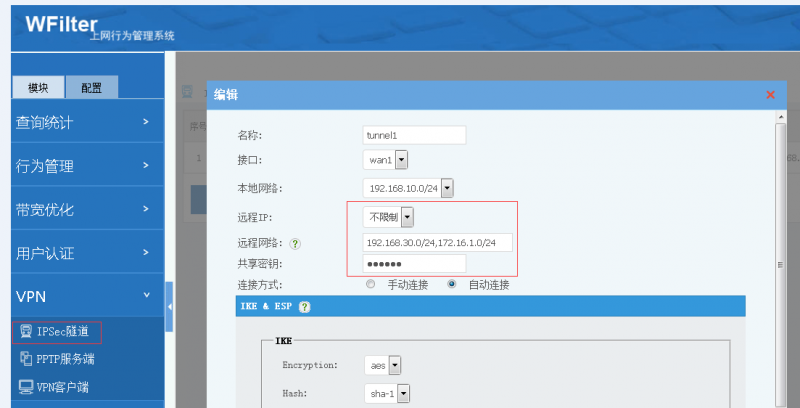

4.1 总部A的配置

创建IPSec隧道

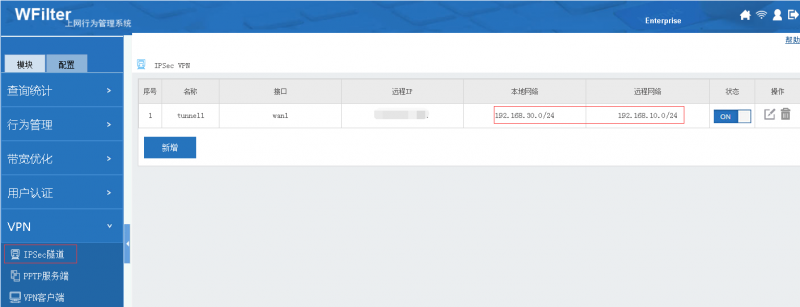

4.2 分支B的配置

创建IPSec隧道

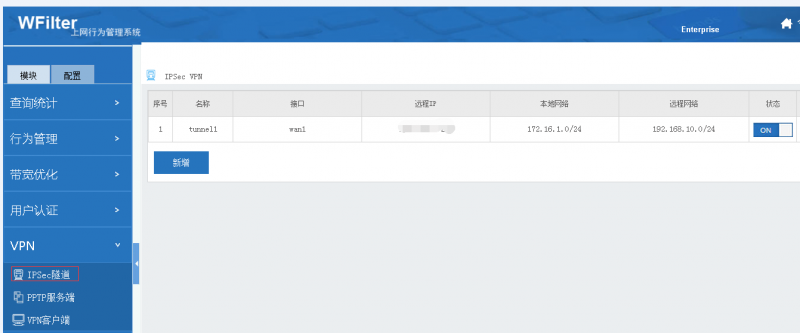

4.3 分支C的配置

创建IPSec隧道

经过上述步骤,即可使AB、AC之间互联互通。如果分支B和分支C之间也需要互通,需要在总部的“本地网络”中加上分支的网段。

更多详细信息,请参考:IPSec隧道