上级部门发现局域网访问了外网恶意IP地址,这时候就需要网管技术人员来定位具体的内网终端设备。如果你有上网行为管理防火墙设备,那你就可以很轻松的定位到具体终端,否则的话就很难解决这个问题。本文中,我将介绍如何在WSG上网行为管理中来查找相关日志。

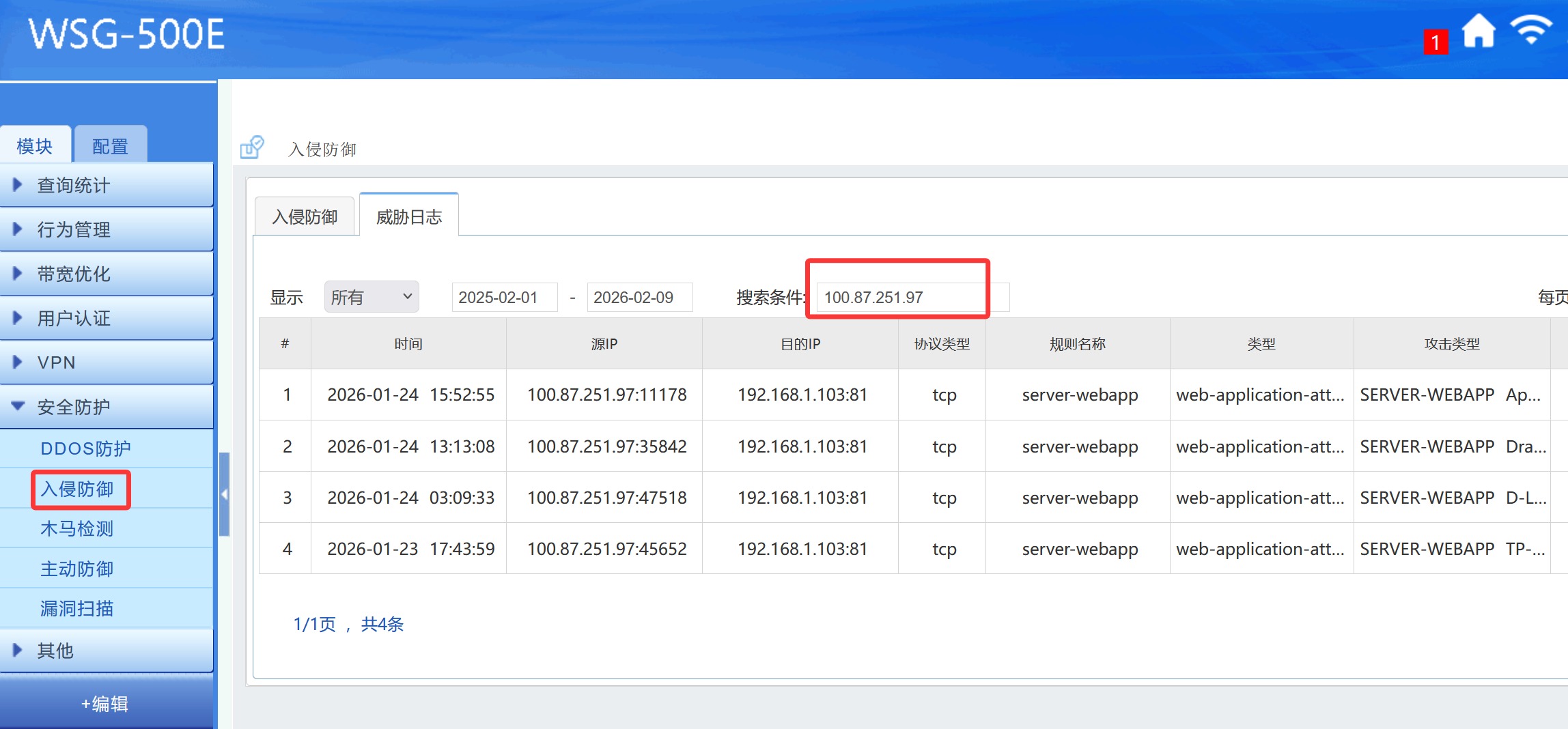

1. 检查入侵防御和木马检测的日志

入侵防御和木马检测已经具备了异常网络行为的检测功能,所以第一步可以先查找一下这两个日志,直接在”搜索条件“中输入远程IP就可以进行搜索。如下图:

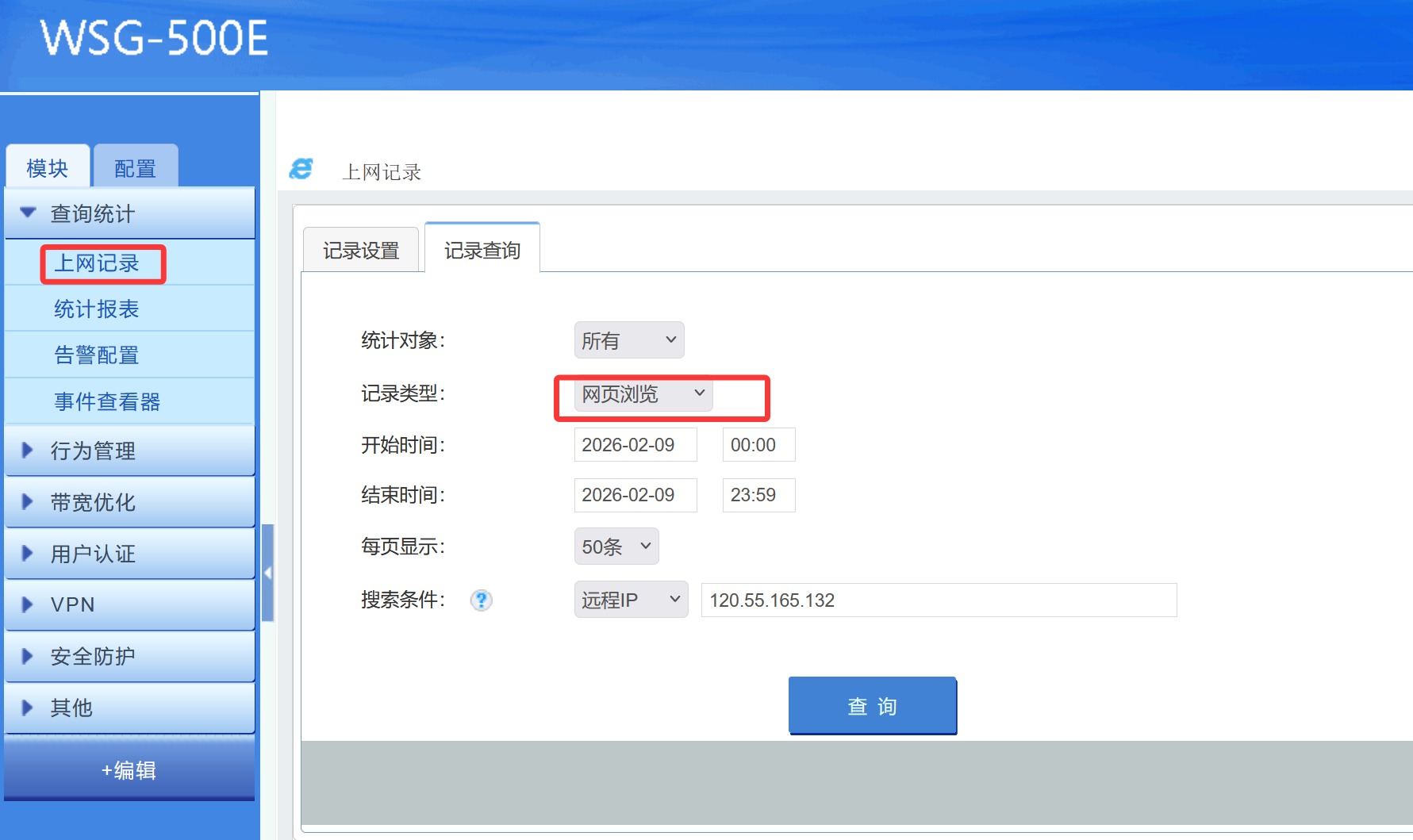

2. 检查上网记录的日志

如果是Web方式的访问,就会记录在”网页浏览“的历史记录中。可以直接在“查询统计->上网记录”中进行查询。

如果你开启了连接明细的记录功能,还可以在“连接明细”中进行查找。

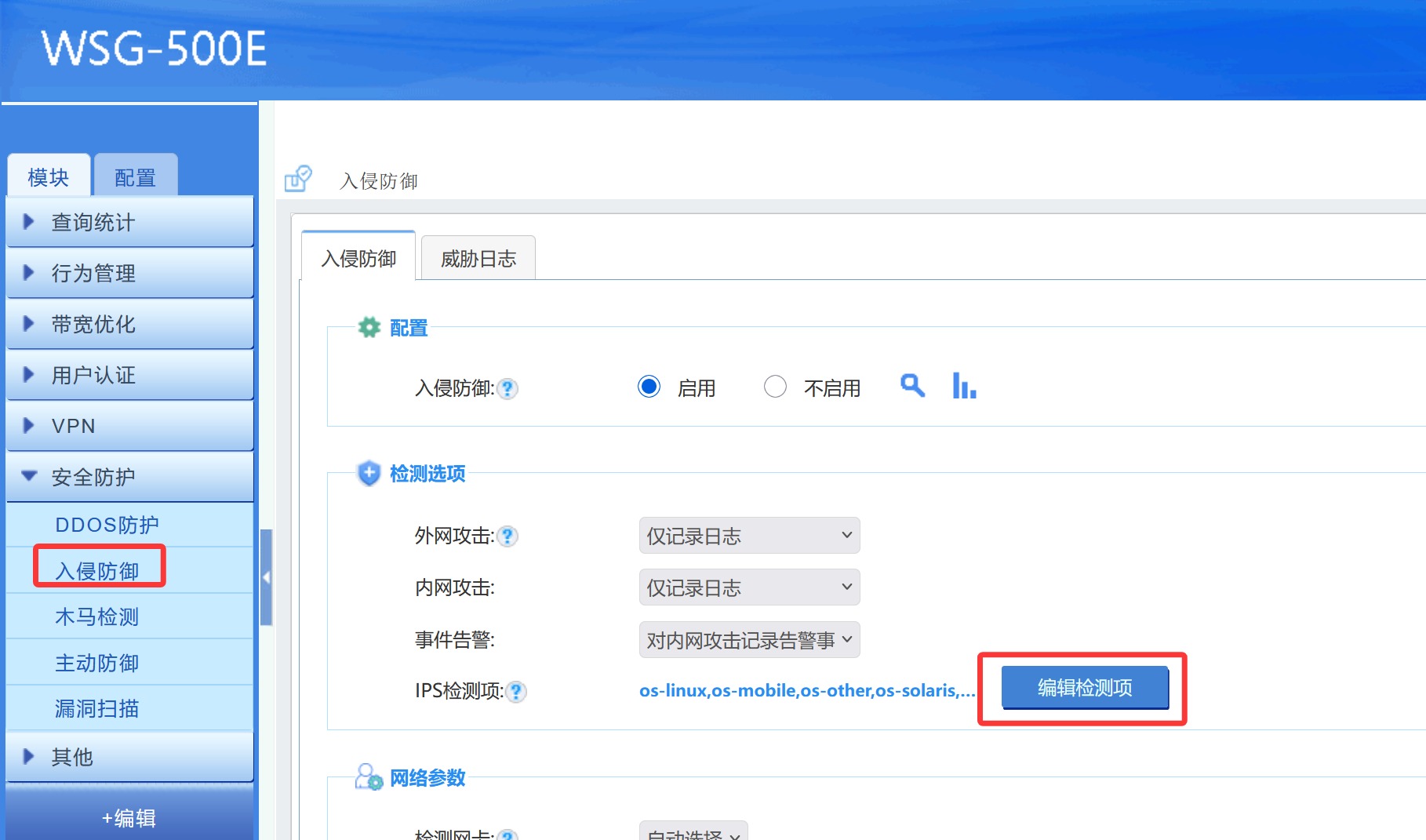

3. 自定义入侵防御规则

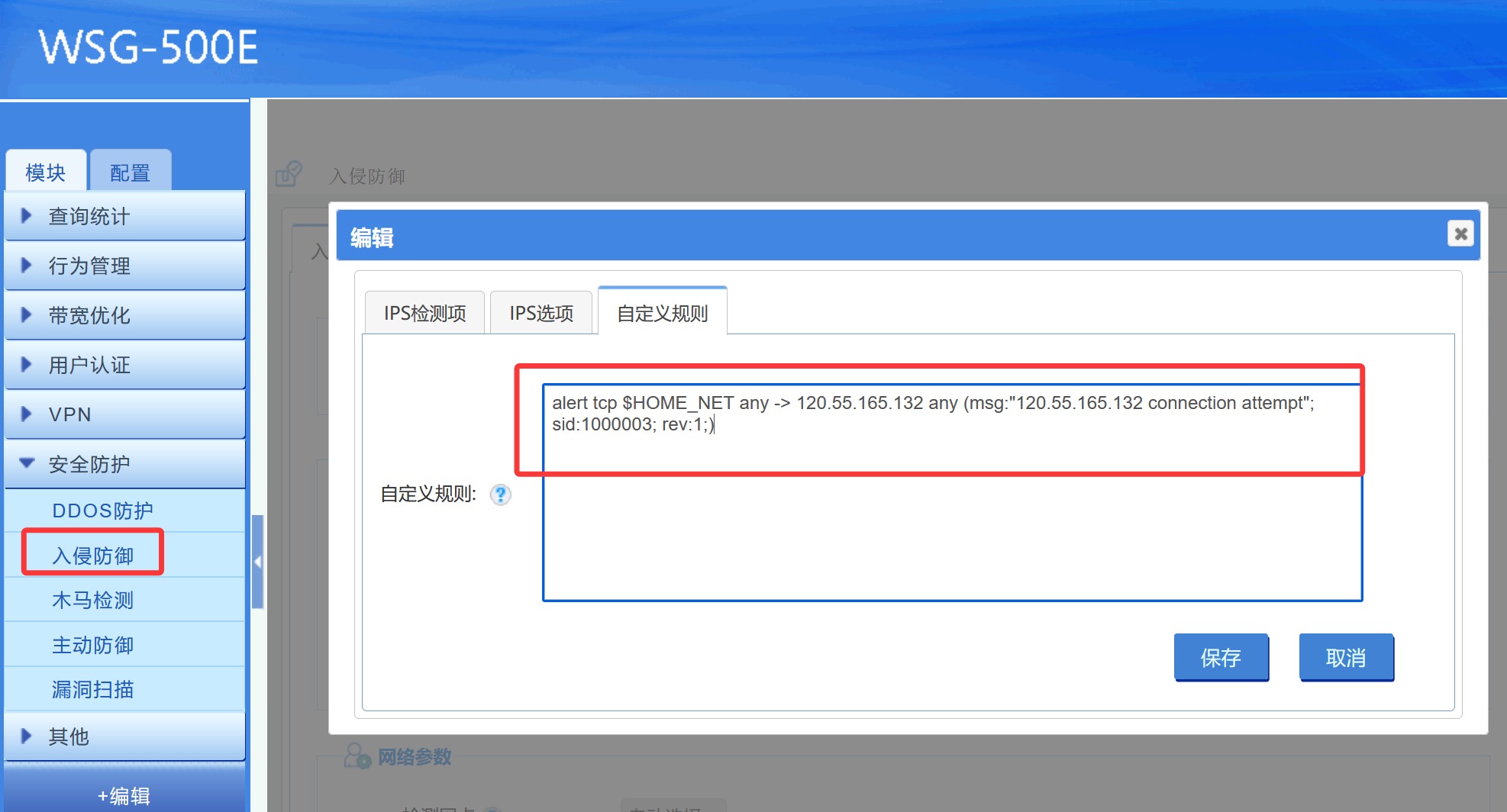

你还可以自定义入侵防御规则,自定义的规则可以检测到指定IP的访问,一旦触发规则就会记录事件并且进行禁网等操作。如下图:

如上图,自定义规则里面输入:

alert tcp $HOME_NET any -> 120.55.165.132 any (msg:"120.55.165.132 connection attempt"; sid:1000003; rev:1;)

这句话的意思就是从本地局域网(HOME_NET)的任意本地端口(any)到IP地址120.55.165.132的任意端口(any)的tcp方式访问,都会触发规则并且记录"120.55.165.132 connection attempt"。

综上所述,通过上述的各种方式,可以查询相关日志,还可以自定义规则来进行检测和告警。就可以很轻松的定位到内网的可疑终端。